内网感染远程木马后怎么办?当企业内网检测到远程控制木马感染时,需立即启动分级响应机制。以下是经过验证的处置流程:

第一阶段:紧急隔离(0-30分钟)

1. 物理断网操作 - 立即断开感染主机与核心交换机的连接,优先拔除网线而非仅禁用网络适配器 - 若存在无线连接,需同时关闭AP接入点电源 - 典型案例:某制造业企业通过智能交换机端口隔离功能,在3分钟内完成20台关联设备的自动隔离

2. 日志固定取证 - 使用Write Blocker工具对内存进行镜像备份(推荐FTK Imager) - 导出系统日志时同时保存EVTX原始格式和CSV转换副本 - 特别注意提取:4624(登录成功)/5140(网络共享访问)等关键事件ID

第二阶段:威胁分析(30分钟-4小时)

1. 木马行为特征提取 - 使用Cuckoo Sandbox进行动态行为分析 - 重点监控:注册表Run键值修改、计划任务创建、异常DLL注入 - 某金融案例显示:新型木马会伪装成svchost.exe的子进程

2. 传播路径还原 - 通过网络流量分析确定初始渗透点 - 检查SMB/RDP日志中的异常登录记录 - 建议工具:Zeek(原Bro)网络监控系统

第三阶段:深度处置(4-24小时)

1. 凭证重置方案 - 域环境需立即重置KRBTGT账户密码(2次重置原则) - 本地账户采用PwdLastSet属性比对排查 - 重要提示:AD环境需同步修改所有DC的DSRM密码

2. 持久化清除 - 全面扫描WMI永久事件订阅 - 检查BITS服务中的异常传输任务 - 某医疗集团案例:攻击者通过Office加载项维持访问

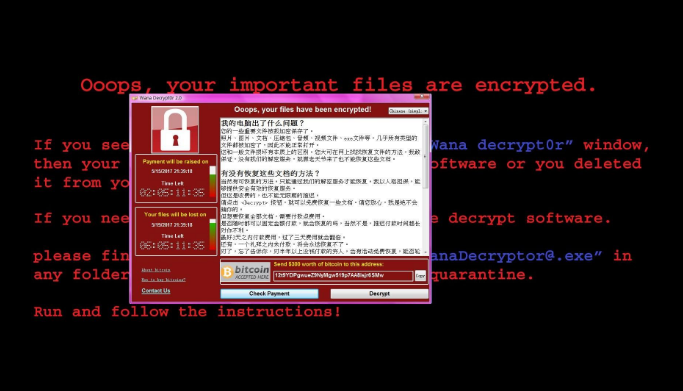

第四阶段:加固防护(24-72小时)

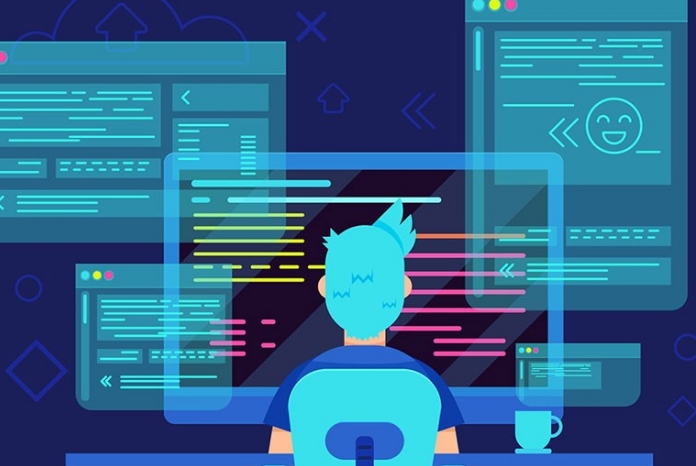

1. 网络架构优化 - 实施VLAN间最小化访问原则 - 部署LAPS(本地管理员密码解决方案) - 关键数据:实施FSRM文件筛查阻止勒索软件特征文件

2. 监测增强 - 部署SYSmon监控进程链关系 - 启用Windows Defender ATP的攻击面减少规则 - 建议配置:阻止Office宏创建子进程

事后追溯要点

1. 时间轴重建需包含三个维度: - 主机时间线(Timeline工具) - 网络流量时间线(SiEM聚合) - 账户活动时间线(Golden Ticket检测)

2. 取证报告必须包含: - IOCs(Indicator of Compromise)完整清单 - TTPs(Tactics, Techniques and Procedures)分析 - 受影响数据资产的CIA三性评估

长期防护建议--可以直接增加IT外包运维人员(或者专职IT人员)

1. 实施零信任架构时特别注意: - 设备健康证明需包含UEFI固件检测 - 动态访问控制应集成EDR遥测数据 - 某互联网公司实践显示:IAM策略需每小时评估一次

2. 红蓝对抗演练频率: - 关键业务系统每季度至少1次实战攻防 - 新系统上线前必须通过紫队测试 - 建议指标:MTTD(平均检测时间)控制在90分钟内

3. 员工安全意识培养: - 针对性钓鱼测试需区分部门特征 - 财务部门需特别防范BEC(商业邮件欺诈) - 有效方法:季度模拟攻击+即时修复指导

上一篇:IT人员运维中,应用程序崩溃导致用户无法访问怎么办?

下一篇:没有了!